תוֹכֶן

- הגדרה - מה המשמעות של Internet Key Exchange (IKE)?

- מבוא ל- Microsoft Azure ו- Microsoft Cloud | במהלך מדריך זה תוכלו ללמוד על אודות מיחשוב ענן וכיצד Microsoft Azure יכולה לעזור לכם להעביר ולנהל את העסק שלכם מהענן.

- Techopedia מסביר את Internet Key Exchange (IKE)

הגדרה - מה המשמעות של Internet Key Exchange (IKE)?

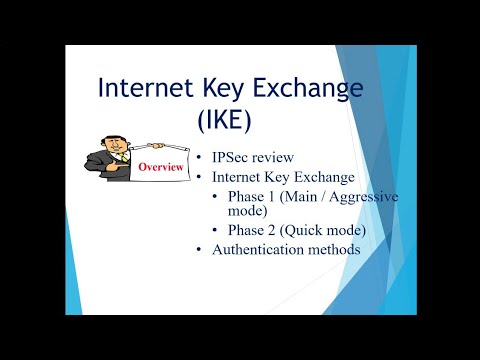

Internet Key Exchange (IKE) הוא תקן פרוטוקול לניהול מפתחות המשמש בשילוב עם פרוטוקול התקן Internet Protocol Security (IPSec). הוא מספק אבטחה למשא ומתן ברשתות וירטואליות (VPN) וגישה לרשת למארחים אקראיים. ניתן לתאר אותה גם כשיטה להחלפת מפתחות להצפנה ואימות באמצעות מדיום לא מאובטח, כגון האינטרנט.

IKE הוא פרוטוקול היברידי מבוסס על:

- ISAKMP (RFC2408): פרוטוקולי איגוד האבטחה באינטרנט ופרוטוקולים לניהול מפתחות משמשים למשא ומתן והקמת עמותות אבטחה. פרוטוקול זה מייצר חיבור מאובטח בין שני עמיתים IPSec.

- אוקלי (RFC2412): פרוטוקול זה משמש להסכם מפתח או להחלפת מפתחות. אוקלי מגדיר את המנגנון המשמש להחלפת מפתחות במהלך סשן של איקאה. אלגוריתם ברירת המחדל להחלפת מפתחות המשמש את פרוטוקול זה הוא אלגוריתם דיפי-הלמן.

- SKEME: פרוטוקול זה הוא גרסה אחרת להחלפת מפתחות.

IKE משפר את ה- IPsec על ידי מתן תכונות נוספות יחד עם גמישות. עם זאת, ניתן להגדיר את ה- IPsec ללא IKE.

לאיקאה יתרונות רבים. זה מבטל את הצורך לציין ידנית את כל פרמטרי האבטחה של IPSec בשני העמיתים. זה מאפשר למשתמש לציין אורך חיים מסוים עבור איגוד האבטחה IPsec. יתר על כן, ניתן לשנות את ההצפנה במהלך הפעלות IPsec. יתר על כן, הדבר מתיר לרשות הסמכה. לבסוף, זה מאפשר אימות דינאמי של עמיתים.

מבוא ל- Microsoft Azure ו- Microsoft Cloud | במהלך מדריך זה תוכלו ללמוד על אודות מיחשוב ענן וכיצד Microsoft Azure יכולה לעזור לכם להעביר ולנהל את העסק שלכם מהענן.

Techopedia מסביר את Internet Key Exchange (IKE)

ה- IKE עובד בשני שלבים. השלב הראשון מקים ערוץ תקשורת מאומת בין העמיתים, על ידי שימוש באלגוריתמים כמו החלפת המפתחות דיפי-הלמן, המייצר מפתח משותף להצפנה נוספת של תקשורת IKE. ערוץ התקשורת שנוצר כתוצאה מהאלגוריתם הוא ערוץ דו כיווני. האימות של הערוץ מושג באמצעות מקש משותף, חתימות או קידוד מפתח ציבורי.

ישנם שני מצבי פעולה לשלב הראשון: מצב ראשי המשמש להגנה על זהותם של בני גילם, ומצב אגרסיבי המשמש כאשר ביטחון זהותם של בני גילם אינו נושא חשוב. במהלך השלב השני, העמיתים משתמשים בערוץ התקשורת המאובטח כדי לקיים משא ומתן אבטחה בשם שירותים אחרים כמו IPSec. נהלי משא ומתן אלה מולידים שני ערוצים חד כיווניים, האחד מהם נכנס והשני יוצא. מצב הפעולה של השלב השני הוא מצב מהיר.

איקאה מספקת שלוש שיטות שונות לאימות עמיתים: אימות באמצעות סוד משותף מראש, אימות באמצעות אימות מוצפנות RSA ואימות באמצעות חתימות RSA. IKE משתמש בפונקציות HMAC כדי להבטיח את שלמות הפגישה של IKE. כאשר פג תוקף של חיי איקאה, מבצע חילופי דיפי-הלמן חדש ומבוצעת מחדש IKE SA.